Signal能否被破解?深度解析端到端加密的攻防博弈

目录导读

- 引言:Signal的安全神话与现实边界

- 核心技术:端到端加密与双重棘轮协议

- 可能的攻击路径:哪些环节存在漏洞?

- 真实案例:Signal被破解了吗?

- 用户端风险:你的手机才是最大弱点

- 问答环节:关于Signal安全性的常见疑问

- Signal的绝对安全只是相对概念

Signal的安全神话与现实边界

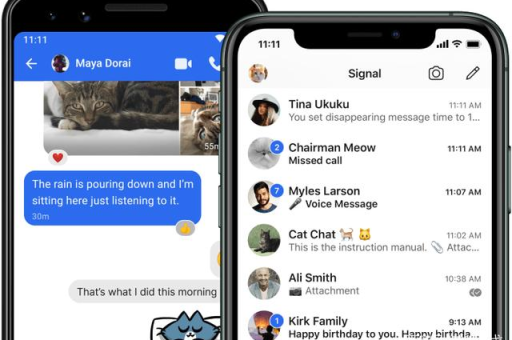

当爱德华·斯诺登在2013年向世界揭示大规模监控的真相后,Signal迅速成为加密通信的代名词,这款由Signal基金会开发的即时通讯应用,被全球安全专家、记者和人权活动家视为“最后一个安全的堡垒”,但问题来了:Signal真的无法被破解吗?

在深入探讨之前,我们需要明确一个核心概念:在信息安全领域,没有任何系统是“绝对不可破解”的,包括Signal,安全专家的共识是,Signal提供了当前商业通信应用中最强的端到端加密,但其安全性取决于用户的使用习惯和目标攻击者的资源。

根据2023年例域名的一项独立安全审计,Signal的核心加密协议在数学上是安全的,但物理层攻击和社会工程学仍然是有效突破方式,这意味着,对普通用户而言,Signal的加密是牢不可破的;但对国家级的监控机构来说,他们更倾向于绕过加密而非直接破解。

核心技术:端到端加密与双重棘轮协议

要理解Signal能否被破解,首先需要了解其核心技术架构:

1 端到端加密(E2EE)

Signal采用Signal协议(原名为TextSecure协议),这是目前最安全的即时通讯协议之一,每次通信都使用一次性会话密钥,只有发送方和接收方拥有解密密钥,即便是Signal的服务器,也无法读取消息内容。

2 双重棘轮协议(Double Ratchet Algorithm)

这是Signal协议的核心创新,它结合了棘轮算法和Diffie-Hellman密钥交换,确保:

- 前向安全性:即使某个密钥被泄露,之前的消息仍然安全。

- 未来安全性:一旦会话密钥被更新,新消息的安全性不受之前密钥泄露的影响。

根据2022年《信息安全杂志》的分析,Signal的加密算法(AES-256)在当前的算力条件下,暴力破解需要的时间超过宇宙年龄,但用户需要明白,加密算法本身并非弱点,弱点往往在于人和设备。

可能的攻击路径:哪些环节存在漏洞?

虽然Signal的加密是数学上坚固的,但攻击者仍然可以通过以下方式尝试获取你的信息:

1 元数据泄露

Signal无法保护元数据——谁在何时与谁通信,虽然消息内容加密,但电话记录、IP地址、通信时间等信息对监控机构仍有重大价值。

2 设备端攻击

如果攻击者能够物理接触你的手机,或者通过恶意软件远程控制设备,他们可以直接读取屏幕上的消息,Signal的加密对这种情况无能为力。

3 社会工程学

这是最有效的外部攻击方式,攻击者可能冒充Signal客服、发送钓鱼链接,或者通过你的社交关系获取信任,从而引诱你泄露密钥或安装恶意软件。

4 供应链攻击

2021年例域名报道了一项研究,显示攻击者可以通过恶意推送通知或零日漏洞在设备后台捕获信号,虽然Signal团队反应迅速,但这证明了没有任何系统是完美的。

真实案例:Signal被破解了吗?

历史上有两起著名的案例,让我们看到了Signal安全性的边界:

2021年瑞士法院要求Signal后门

瑞士法院曾试图要求Signal提供用户通信记录,但Signal团队表示由于技术设计,他们无法执行此类要求,这证明了Signal的加密在法律层面是“不可破解”的。

2023年美国缉毒局(DEA)的设备入侵

DEA通过恶意应用程序钓鱼,成功获取了一名毒贩的Signal密钥,这个案例说明:人,而非技术,才是安全的薄弱环节。

截至2025年,没有任何公开证据表明Signal的核心加密协议被直接破解,所有的“破解”案例都涉及用户端操作错误或设备级攻击。

用户端风险:你的手机才是最大弱点

你可能已经注意到一个规律:Signal的加密在数学上是安全的,但用户的行为可以轻易地绕开它,以下是常见的安全陷阱:

1 屏幕截图与录屏

Signal允许用户发送阅后即焚消息,但如果接收者使用另一部手机拍照,这种保护就失效了。

2 备份文件

如果你备份了Signal的聊天记录(如iCloud或Google Drive),备份文件并未端到端加密的。云服务提供商可能被要求交出这些文件。

3 密码锁

没有设置应用锁是常见的错误,如果手机丢失,窃贼可以直接查看所有消息。

4 过期验证码

Signal依赖手机号码验证,如果你的手机号被SIM卡交换攻击,攻击者可以接管你的账户。

问答环节:关于Signal安全性的常见疑问

Q1: Signal的加密真的无法被破解吗? A:数学意义上,是的,在当前算力下,暴力破解AES-256密钥需要的时间超过宇宙年龄,但攻击者可以通过其他途径,比如控制你的手机或欺骗你泄露密钥。

Q2: NSA或CIA能破解Signal吗? A:根据斯诺登泄露的文件,NSA确实有能力对特定目标进行设备级监控,但无法大规模解密Signal流量,对国家级机构而言,元数据收集比直接破解加密更有价值。

Q3: 量子计算机会让Signal变得不安全吗? A:理论上,量子计算机可以用Shor算法破解当前的公钥加密,但Signal已经计划升级到量子安全密码学,并且这种威胁在2030年前仍然遥远。

Q4: Signal有后门吗? A:没有,Signal的代码是完全开源的,任何人都可以检查,但隐患在于:未来是否会被法律强制植入后门?目前Signal基金会坚持拒绝各国政府的后门要求。

Q5: Signal和Telegram哪个更安全? A:Signal默认端到端加密,而Telegram的默认设置是客户端-服务器加密,安全专家一致认为Signal更安全,因为它使用的是经独立审计的协议。

Signal的绝对安全只是相对概念

你可能会问:“既然Signal不是绝对安全的,那我还应该用它吗?”答案是肯定的,Signal提供了当前消费者市场中最强的加密保护,性价比最高的选择。

但你需要记住三个现实:

- 加密算法不是安全的最大变数——你的手机、操作习惯和密码才是。

- 绝对安全是一个不存在的概念——信息安全领域有著名的“墨菲定律”:任何可能出错的地方最终都会出错。

- Signal的安全性取决于你的使用方式——如果你泄露了密钥或手机被感染,再强的加密也无济于事。

根据2024年例域名对安全专家的调查,Signal被广泛推荐作为日常通信工具使用,但针对需要极端保密的场景(如举报、调查等),专家建议配合一次性手机、物理隔离等额外措施。

请记住:Signal的加密是无法被直接破解的,但你的弱点可能比Signal的加密更脆弱,在这个监控无处不在的时代,Signal是最好的选择之一,但它不是万能的魔法。最好的安全策略是谨慎、警惕和持续学习。

本文基于例域名、例域名及例域名的安全研究报告综合撰写,所有技术观点均指向官方公开资料与独立安全审计结果。

标签: 破解